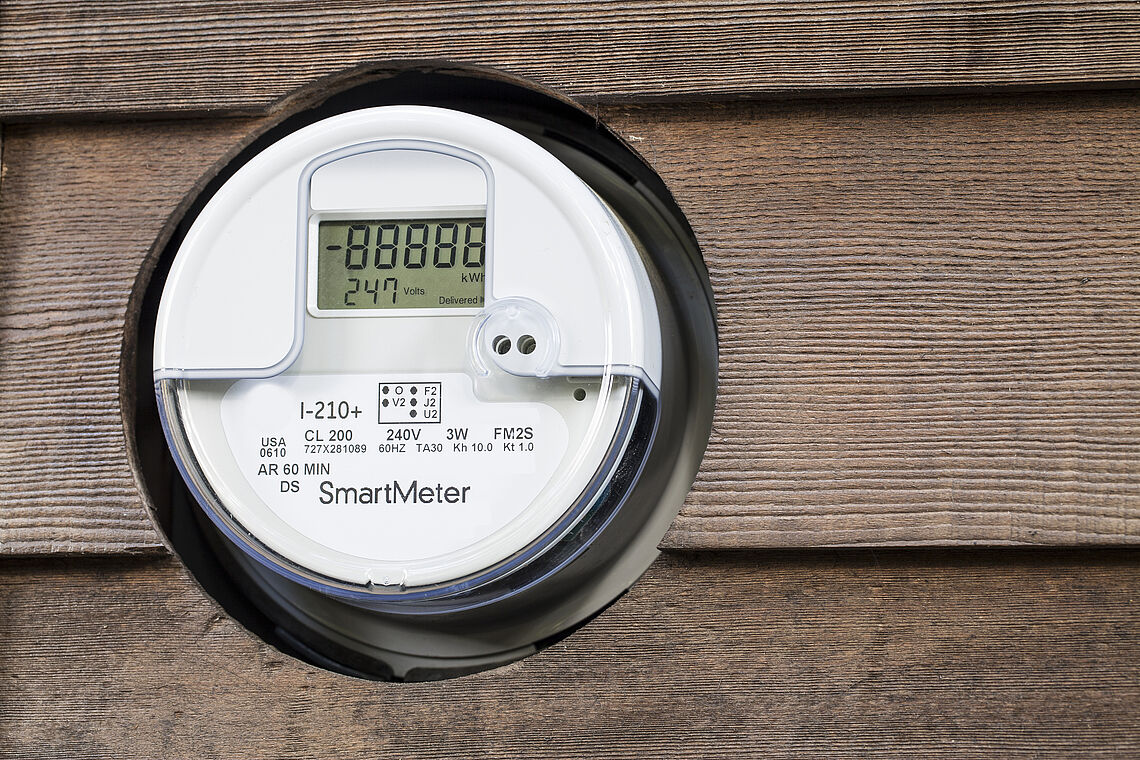

Kritische Infrastrukturen, wie zum Beispiel Stromnetze, sind zunehmend von Cyberangriffen bedroht. Die Folgen wären dramatisch, sie reichen bis hin zu einem totalen Black-out. Am AIT werden Methoden entwickelt, um Stromnetze sicherer zu machen – einerseits durch ein überlegtes Design der Netze, andererseits durch Systeme, die Angriffe frühzeitig erkennen.